1편 링크입니다.

https://r3dzone.tistory.com/88

[APP/Android] Mac 안드로이드 취약점 분석 환경세팅 1

1.JDK 설치 밑에 하술할 프로그램들이 대체로 Java기반이라 JDK 의존성이 있습니다. JDK 부터 설치해줍시다. 오라클이 돌아버린 나머지 JDK가 유료화 되었기 때문에 open jdk를 설치해주었습니다. java --

r3dzone.tistory.com

========================================================================================

안드로이드 에뮬레이터 adb 연결

https://developer.android.com/studio/command-line/adb?hl=ko

Android 디버그 브리지(adb) | Android 개발자 | Android Developers

기기와 통신할 수 있도록 지원하는 다목적 명령줄 도구인 Android 디버그 브리지에 대해 알아보세요.

developer.android.com

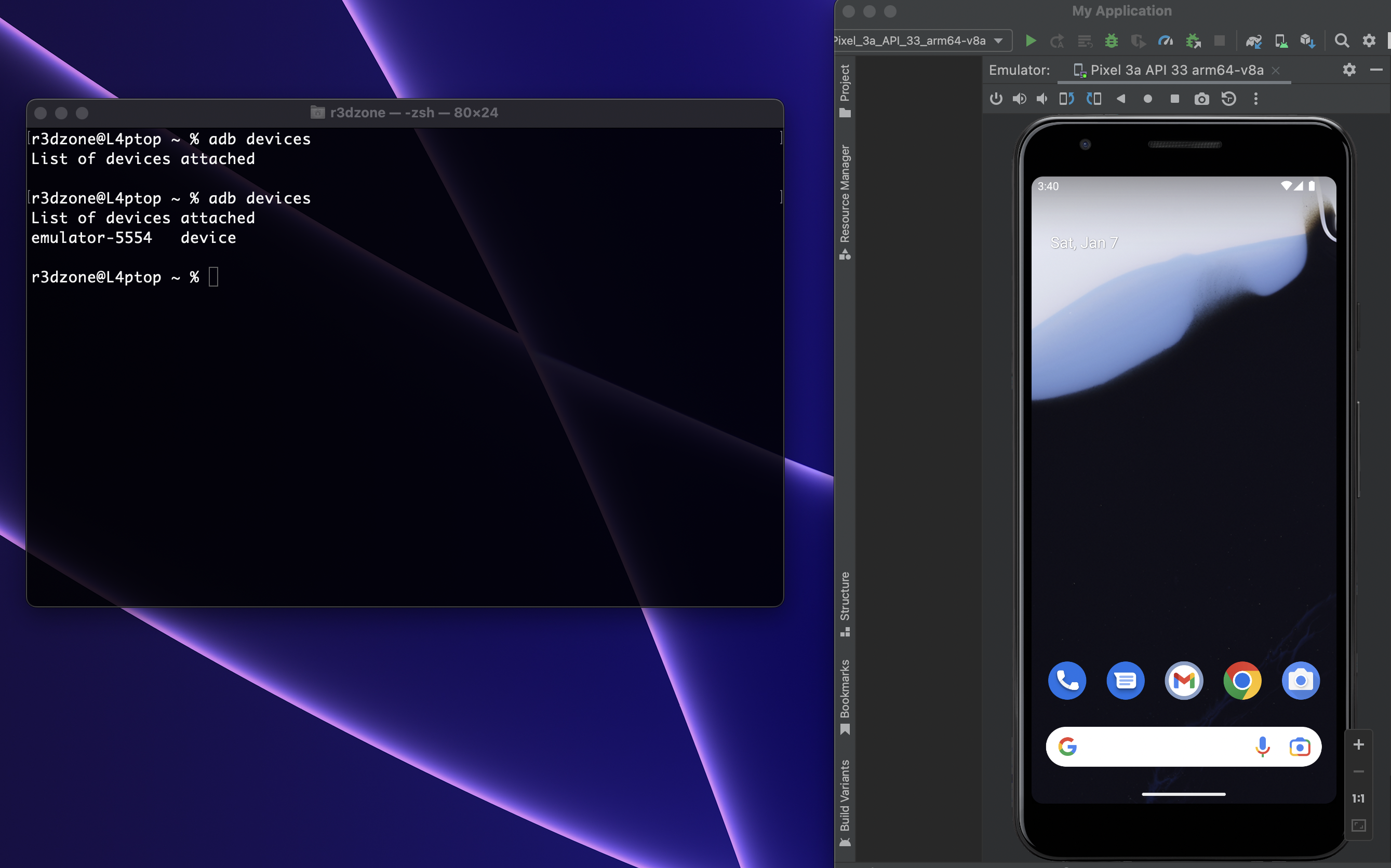

터미널에서 adb devieces를 입력해보면

어느 디바이스도 잡히지 않습니다.

에뮬레이터 실행후 다시 동작 시켜보면

에뮬레이터가 디바이스에 나타나는 것을 볼 수 있습니다.

그 상태에서

adb shell 입력을 해주면

adb shell이 안드로이드 에뮬레이터에 붙습니다!

이제 터미널로 안드로이드 에뮬레이터를 다룰 수 있습니다.

안드로이드 에뮬레이터와 burp suite 연동

AVD에 proxy로 연결해서 네트워크 트래픽을 burp suite로 볼 수 있습니다.

일단 pc에서 burp를 실행해줍시다.

burp에서 proxy 탭의 options 창을 켜준후 8888번 포트에 모든 인터페이스에서 접근하도록 열어줍시다.

이렇게 설정되었다면 됩니다.

이제 안드로이드 에뮬레이터에서 wifi 설정을 열어줍시다.

잡혀있는 네트워크 들어가서 우상단의 연필 모양을 눌러줍시다.

proxy선택

자신의 IP에 아까열어준 8888번 포트로 프록시를 잡아줍시다.

인터넷 접속후 이렇게 https 사이트를 접속했을때 보안경고가 나타나면 잘 연결된 것입니다.

이제 인증서를 설정해줍시다.

Http://burp 로 접속해줍시다.

우상단에 CA Certificate 클릭

인증서를 잘 받아줍시다.

자 이제 아까 설정해준 adb shell로 가줍시다.

다운로드 폴더로 가준뒤 아까 받은 der파일의 확장명을 cer로 바꿔줍시다.

다시 에뮬레이터의 설정창을 가준뒤

install certificate를 눌러준뒤 아까 받은 인증서를 설치해줍니다.

Https도 잘 접속됩니다.

burp에서도 트래픽이 잘 잡힙니다!

Profit!

'해킹 > APP' 카테고리의 다른 글

| [APP/Android] Mac 안드로이드 취약점 분석 환경세팅 4 - apk tool 설치 (0) | 2023.01.08 |

|---|---|

| [APP/Android] Mac 안드로이드 취약점 분석 환경세팅 3 - frida 세팅 (0) | 2023.01.07 |

| [APP/Android] Mac 안드로이드 취약점 분석 환경세팅 1 - jadx, avd, adb 설치 (0) | 2023.01.06 |